Thực tế cần phải nhìn nhận rằng giá các loại chi phí cấu thành lên giá thành dịch vụ sẽ tăng liên tục theo năm và theo thị trường. Doanh nghiệp hàng không cũng giống như doanh nghiệp khác đều chịu áp lực của việc tăng giá này và sức ép cạnh tranh từ đối thủ. Vì vậy mà dù muốn hay không muốn, doanh nghiệp vẫn phải luôn tự đổi mới bản thân, cải tiến bộ máy quản trị, cơ cấu các mảng kinh doanh, cắt giảm chi phí… mới có thể có cơ hội “chiến” và thắng trong cuộc cạnh tranh thị trường. Đó ắt vẫn là hợp thời với cơ chế thị trường.

Riêng đối với ngành hàng không, thời gian qua, các doanh nghiệp hoạt động trong lĩnh vực này đang làm rất tốt việc gia tăng doanh thu và lợi nhuận.

Kết thúc năm tài chính 2016, Tổng Công ty Hàng không Việt Nam (Vietnam Airlines) (mã HVN – UPCOM) đạt gần 70.089 tỷ đồng doanh thu hợp nhất, tăng 42% so với năm 2015. Chi phí bán hàng trong năm là 4.456 tỷ đồng, tăng so với mức 3.053 tỷ đồng năm 2015. Chi phí quản lý doanh nghiệp gần 2.245 tỷ đồng, cao mức 1.493 tỷ đồng năm trước đó.

Đối với chi phí sản xuất và kinh doanh theo yếu tố, chi phí nguyên vật liệu năm 2016 là 16.673 tỷ đồng, cao hơn 2.000 tỷ đồng so với năm 2015. Chi phí nhân công là 8.283 tỷ đồng, cao hơn 5.427 tỷ đồng năm 2015. Chi phí dịch vụ mua ngoài năm 2016 cao hơn 10.000 tỷ so với năm 2015.

Sau khi trừ đi các khoản chi phí, lợi nhuận kế toán trước thuế năm 2016 của công ty đạt hơn 2.600 tỷ đồng, gấp 3,5 lần so với lợi nhuận năm 2015. Lợi nhuận sau thuế năm 2016 đạt 2.105 tỷ đồng trong khi năm 2015 chỉ đạt 480 tỷ đồng (gấp 4,3 lần). Như vậy, trong năm qua, các loại chi phí tăng từ 1.000 – 2.000 tỷ đồng, tuy nhiên, doanh thu và lợi nhuận của Vietnam Airlines vẫn tốt và đạt gấp hơn 4 lần so với năm trước đó.

Lợi nhuận và doanh thu tăng trưởng tốt, chứng tỏ sức cầu của thị trường ngày càng lớn dần. Doanh nghiệp cần nâng cao sức cạnh tranh để lấy thị phần

Công ty Cổ phần hàng không Jestar Pacific Airlines (JPA) - Công ty do Vietnam Airlines nắm 68,85% cổ phần đã bắt đầu có lãi từ năm 2015. Đây là dấu mốc quan trọng của JPA vì lần đầu tiên hãng có lãi kể từ khi thành lập năm 1991, cho đến cả quá trình 2 lần tái cơ cấu vào các năm 2008, 2012.

Tuy nhiên, theo các chuyên gia, việc làm ăn không hiệu của JPA là do định hướng. So với 2 hãng hàng không nội địa khác là VNA và Vietjet Air, sự phát triển của JPA rất khó khăn do định hướng hoạt động ngay từ khi thành lập (tiền thân là Pacific Airlines – một doanh nghiệp trực thuộc VNA) đã không có hiệu quả kinh tế. Năm 2008, hãng hàng không này tiến hành cổ phần hóa, bán một phần vốn cho Qatar nhưng hoạt động vẫn thua lỗ. Năm 2012, JPA thực hiện tái cơ cấu lần 2, phần vốn nhà nước được chuyển từ Tổng công ty quản lý vốn nhà nước sang VNA và chịu phạt hợp đồng để chuyển đổi toàn bộ đội máy bay Boeing 737 cũ sang loại máy bay Airbus 320 "trẻ" hơn, hiệu quả khai thác tốt hơn. Tính đến nay, lỗ lũy kế của doanh nghiệp này đang là con số nghìn tỷ, dẫu vậy, JPA đang có những bước tiến để bắt đầu có lãi.

Trong khi đó, Công ty cổ phần Hàng không VietJet (mã VJC - HOSE) là hãng hàng không giá rẻ nhưng lại có kết quả kinh doanh nổi bật hơn cả. Theo báo cáo tài chính hợp nhất năm 2016 được kiểm toán, doanh thu và lợi nhuận sau thuế năm 2016 của VJC đạt lần lượt 27.499 tỷ đồng và 2.496 tỷ đồng, tương ứng mức tăng 39% và 113% so với năm 2015.

Tính tới hết năm 2016, thị phần vận chuyển hành khách trên các đường bay nội địa của Vietjet đạt 41%. Tính tới 31/12/2016, tổng tài sản của Vietjet đạt 20.063 tỷ đồng, tăng trưởng 67% so với năm 2015; Vốn chủ sở hữu đạt 4.734 tỷ đồng, tăng trưởng 120%. Lợi nhuận sau thuế chưa phân phối của VJC đạt 1.703 tỷ đồng, chưa bao gồm cổ tức năm 2016 đã tạm ứng cho cổ đông là 1.478,5 tỷ đồng.

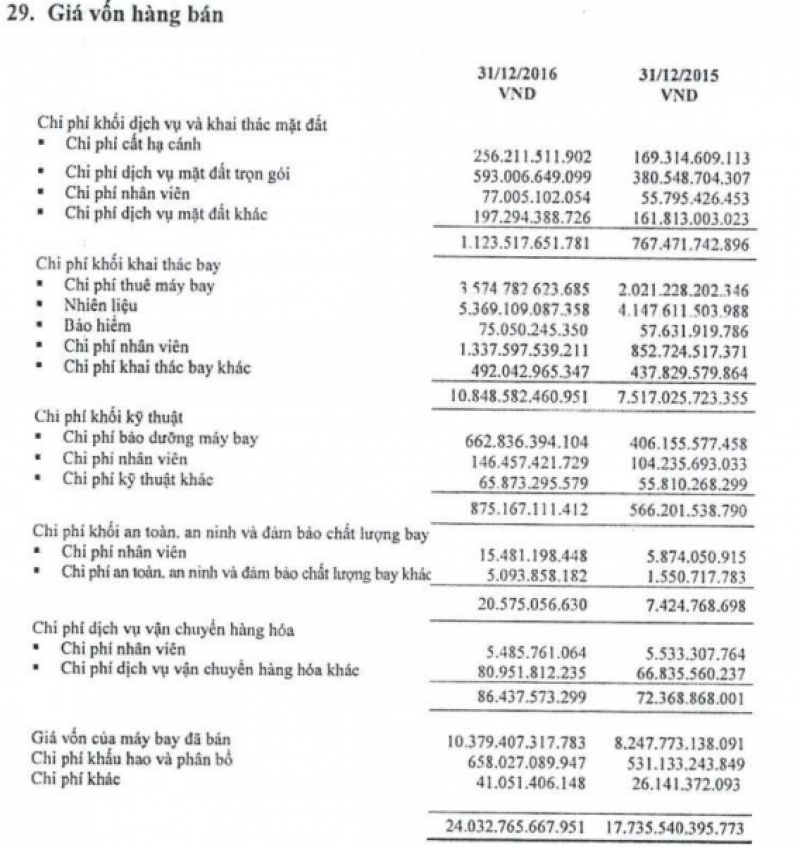

Chi phí giá vốn bán hàng của VJC tăng hơn 6.000 tỷ đồng so với năm trước đó, nhưng lợi nhuận tăng trưởng gấp đôi.

Lý giải về việc tăng mạnh doanh thu và lợi nhuận, Vietjet cho biết, kết quả này là do liên tục mở thêm các đường bay mới cũng như tăng cường khai thác các đường bay có sẵn, quản lý tốt chi phí vận hành nhờ ứng dụng công nghệ tiên tiến.

Có thể thấy rằng, 2/3 hãng hàng không nội địa đang có kết quả kinh doanh rất khả quan. Một hãng hàng không lỗ nhiều năm do định hướng chưa “chuẩn” nhưng đang có những bước tiến mới từ năm 2015.

Chưa kể riêng trong lĩnh vực này, nhu cầu thị trường luôn tăng trưởng, doanh nghiệp luôn có cơ hội tăng lũy kế doanh thu và lợi nhuận. Dù chi phí có tăng mạnh thì cũng vẫn còn"thua xa" sức tăng trưởng của nhu cầu tiêu dùng.

Khi miếng bánh thị phần càng phình to, doanh nghiệp cần tự tăng sức cạnh tranh của mình để thắng đối thủ. Doanh nghiệp nào có giá rẻ hơn, chất lượng tốt hơn, doanh nghiệp đó thắng. Đây là quy luật tất yếu của thị trường.

Trong khi dòng chảy thị trường đang có nhiều dấu hiệu tích cực như vậy, cớ sao lại có chuyện đề xuất tăng giá vé từ 7 – 16%?

Xung quanh vấn đề này, nhiều ý kiến cho rằng nếu doanh nghiệp nào đó quá tải, không thể giữ giá thì có thể tự tăng giá, còn việc người tiêu dùng có chấp nhận và chi ra để mua vé với mức giá đó hay không, thị trường sẽ có câu trả lời. Còn tăng giá theo kiểu "cưỡng bức" chỉ như vác đá tự ghè chân mình!

|

Cục Hàng không VN (CAA) - Bộ GTVT đang lấy ý kiến về dự thảo áp khung giá sàn cho dịch vụ vận chuyển hàng không hạng vé phổ thông cơ bản trên các đường bay nội địa để thay thế Quyết định 3282/QĐ-BTC ngày 19/12/2014. Theo đó, bên cạnh quy định sẵn có về khung giá trần, Bộ đang cân nhắc về khả năng áp thêm khung giá sàn cho các đường bay nội địa và đã tổ chức họp lấy ý kiến các hãng hàng không về vấn đề này. Được biết, đề xuất áp giá sàn vé máy bay nội địa nhận được sự ủng hộ của một số hãng hàng không như Vietnam Airlines hay Jetstar, nhưng vấp phải sự phản đối từ hãng hàng không giá rẻ Vietjet. Trong dự thảo về khung giá dịch vụ vận chuyển hành khách hạng vé phổ thông trên các đường bay nội địa, Cục Hàng không VN (CAA) vừa đề xuất tăng mức giá tối đa lên 4.250 đồng/khách/km, đẩy mức giá trần vé máy bay hạng phổ thông thêm 7-16% tùy nhóm đường bay. Theo tính toán của CAA, đến tháng 2-2017 biến độ”ng của giá nhiên liệu và tỉ giá làm chi phí chuyến bay tăng khoảng 6,7% so với tháng 9-2015 (thời điểm áp giá trần vé máy bay hiện đến nay). Với 85% tổng chi phí, gồm thuê phi công nước ngoài, thuê mua máy bay, nhiên liệu... đều được trả bằng ngoại tệ nên việc tỉ giá tăng khiến chi phí của mỗi chuyến bay tăng khoảng 2,55%/ năm. |